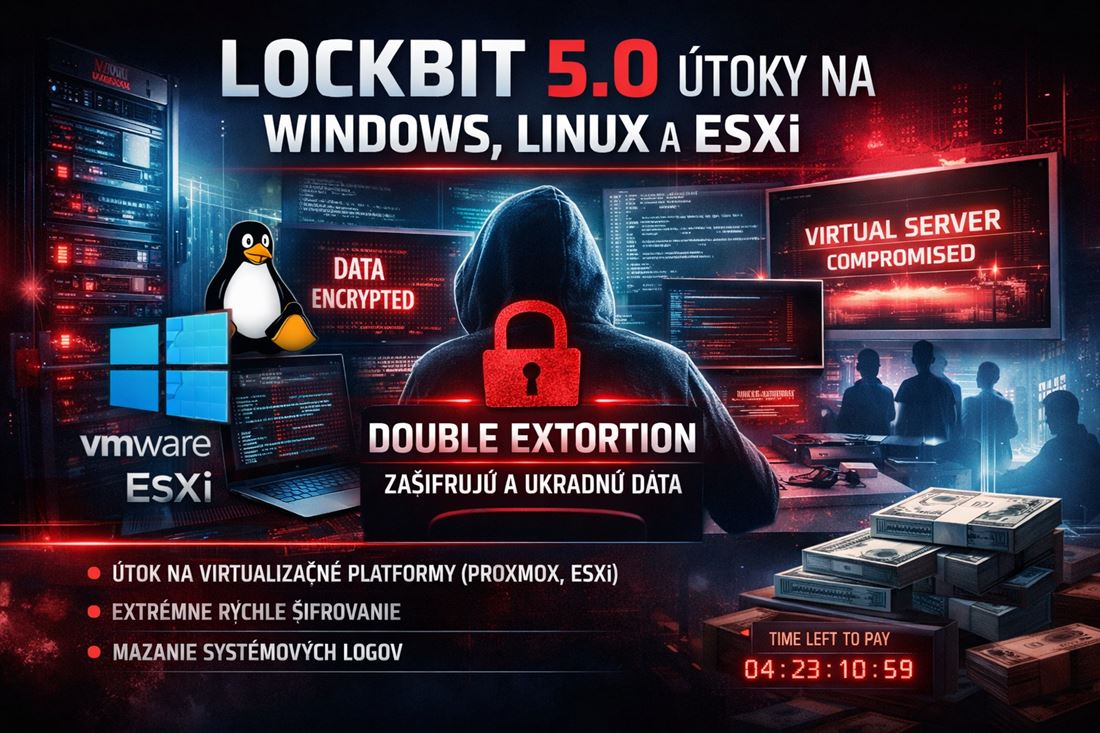

LockBit 5.0 predstavuje novú generáciu ransomvéru zameranú na Windows, Linux a ESXi systémy. Multiplatformový útok s dvojitým vydieraním ohrozuje celé firemné infraštruktúry vrátane virtualizačných serverov.

Ransomvérová skupina LockBit predstavila novú verziu 5.0, ktorá predstavuje významný posun v technických schopnostiach aj rozsahu útokov. Nejde o bežnú aktualizáciu existujúceho škodlivého kódu, ale o komplexne prepracovaný nástroj schopný zasiahnuť prakticky celé IT prostredie organizácie – od koncových zariadení až po virtualizačné servery.

Multiplatformový útok

LockBit 5.0 podporuje operačné systémy Windows, Linux aj ESXi, čo mu umožňuje efektívne útočiť na rôznorodé infraštruktúry. Funguje na princípe ransomware-as-a-service, pričom útoky realizujú partnerské skupiny napojené na jadro operácie.

Ransomvér využíva tzv. double extortion model – dáta nielen zašifruje, ale ich zároveň exfiltruje. V prípade nezaplatenia výkupného hrozí ich zverejnenie.

Podľa dostupných informácií eviduje leak portál skupiny od decembra 2025 približne 60 nových obetí. Najčastejšie ide o súkromné spoločnosti, no zasiahnuté boli aj organizácie zo sektora zdravotníctva, výroby, školstva, finančných služieb či verejnej správy.

Technicky pokročilá Windows verzia

- Windows varianta ransomvéru využíva sofistikované techniky obchádzania detekcie, vrátane:

- process hollowing (ukrytie škodlivého kódu do legitímneho procesu),

- vypínania Event Tracing for Windows,

- systematického mazania systémových logov,

- silnej obfuskácie kódu.

Linux a ESXi verzie síce nepoužívajú packer mechanizmy, no výrazne šifrujú interné reťazce, aby sťažili analýzu a detekciu.

Šifrovanie dát kombinuje algoritmy XChaCha20 a Curve25519. Každý zašifrovaný súbor dostáva náhodne generovanú 16-znakovú príponu, čo komplikuje identifikáciu a obnovu.

Dopad na podnikanie

Útok na virtualizačný server môže viesť k znefunkčneniu desiatok virtuálnych strojov naraz. Ak dôjde k zašifrovaniu účtovných systémov, CRM alebo produkčných databáz, môže byť chod organizácie okamžite paralyzovaný.

Vzhľadom na kombináciu šifrovania a úniku dát nejde len o IT incident, ale o významné právne, reputačné a finančné riziko.

Odporúčané preventívne opatrenia

V súčasnom prostredí je nevyhnutné implementovať viacvrstvovú ochranu, najmä:

- pravidelné a testované offline zálohy,

- segmentáciu siete,

- EDR riešenia a behaviorálny monitoring,

- dôsledný patch management,

- školenia zamestnancov zamerané na prevenciu phishingu.

Kybernetické útoky tohto typu sú dnes otázkou pripravenosti. Organizácie, ktoré majú nastavené preventívne aj reakčné mechanizmy, dokážu výrazne minimalizovať dopady incidentu.